احمِ نفسك من عيب macOS الذي يتجاوز ضوابط الخصوصية في Apple

عادةً ما تكون منتجات Apple حصونًا أمنية، لكن ثغرة أمنية جديدة في نظام التشغيل MacOS قد تجعلك عرضة للمتسللين. أسوأ ما في الأمر هو أنه يتجاوز تمامًا ضوابط الخصوصية الخاصة بشركة Apple. هناك بعض الطرق لحماية نفسك.

تهديد أمني لنظام التشغيل MacOS CVE-2025-43530

اكتشف باحثو الأمن مؤخرًا ثغرة أمنية في نظام التشغيل MacOS قاموا بتتبعها باسم CVE-2025-43530. في معظم الحالات، تحتوي أجهزة Apple على ميزات أمان وخصوصية مدمجة تمنع المستخدمين من التهديدات المحتملة أو تحذرهم على الأقل.

في هذه الحالة، يتجاوز الخلل بصمت TCC الخاص بشركة Apple (الشفافية والموافقة والتحكم). تم تصميم TCC ليعمل في الخلفية ويحمي المستخدمين من الوصول غير المصرح به إلى المستندات والميكروفون والكاميرا والمناطق الأخرى التي يمكن أن تعرض خصوصية المستخدم وسلامته للخطر.

تنبع المشكلات من نقطتي ضعف. بمجرد دمجها، يتمكن المتسللون من الوصول إلى نظامك.

وبطبيعة الحال، تثق أنظمة macOS في خدمات النظام الموقعة من Apple دون أي فحوصات إضافية. يقوم المتسللون بتعديل الملف الثنائي بشكل طفيف، مما يحول العمليات الموثوقة إلى عمليات ضارة. ونظرًا لأنها لا تزال تظهر على أنها موقعة من Apple، فإن macOS يعتبرها خدمة نظام شرعية وموثوقة. لا يوجد فحص للتعديلات، مما يسمح للمتسللين بالتسلل.

الثغرة الثانية تتضمن TOCTOU (وقت التحقق من وقت الاستخدام). إنها فجوة زمنية صغيرة بين وقت قيام macOS بالتحقق من العملية وتنفيذ العملية فعليًا. يتم إدخال التعليمات البرمجية الضارة خلال هذه الفجوة. لذا، فقد تحقق نظامك بالفعل من أن العملية آمنة قبل حدوث أي خطأ.

يستخدم المتسللون هذين العيبين لتنفيذ أوامر AppleScript وإرسال AppleEvents إلى تطبيقات أخرى على نظامك. بمجرد الدخول، يحصل المتسللون على حق الوصول الكامل إلى ملفات المستخدم وبيانات المستخدم والإدخال وصوت الميكروفون والمزيد. نظرًا لأن نظامك يثق في العملية، فلن تحصل على أي تحذيرات أو مربعات حوار أذونات.

حاليًا، إحدى أكبر نقاط الدخول هي خدمة قارئ الشاشة VoiceOver. نظرًا لأنه يحتاج إلى وصول واسع النطاق إلى نظامك، فهو الطريقة المثالية للمتسللين للحصول على أكبر قدر ممكن من الوصول عند استغلال نقاط الضعف.

قم بتحديث نظام التشغيل MacOS على الفور

خط دفاعك الأول هو تحديث نظامك بأحدث تصحيحات الأمان لنظام التشغيل macOS Tahoe 26.2. يتضمن ذلك تحديثًا لعنوان VoiceOver CVE-2025-43530.

يفتح إعدادات من قائمة Apple، انقر فوق عام في الجزء الأيسر، وفتح تحديث البرنامج في الجزء الأيمن. يبدأ نظامك على الفور في البحث عن التحديثات المتاحة. انقر تحديث لبدء تثبيت التحديث الأخير.

إذا قمت بالتحديث تلقائيًا، فمن المفترض أن يكون نظامك قد تم تحديثه بالفعل.

إذا كان جهاز Mac الخاص بك غير متوافق مع Tahoe 26.2، فلا تزال هناك عدة طرق للحفاظ على حماية نظامك.

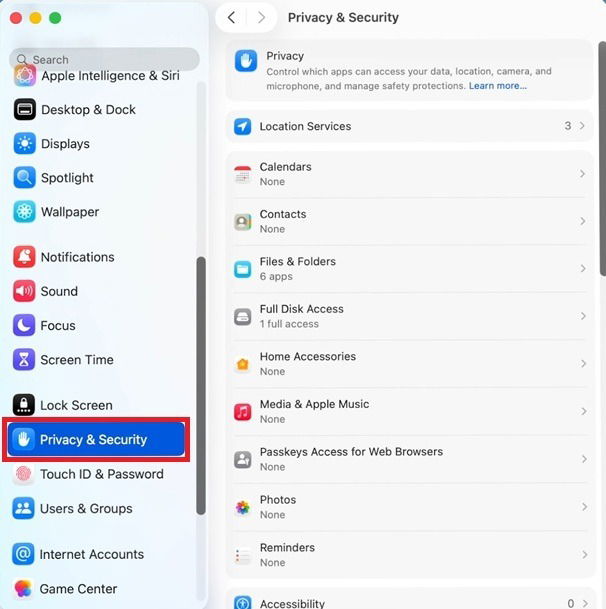

مراجعة أذونات التطبيق

قم بمراجعة أذونات التطبيق بانتظام على نظام التشغيل macOS. بالنسبة للتطبيقات التي لا تستخدمها مطلقًا، قم بإلغاء جميع الأذونات. بالنسبة للتطبيقات التي تستخدمها بانتظام، تأكد من عدم وجود أي أذونات إضافية لا تحتاج إليها.

إذا لاحظت أن أذونات التطبيق مشكوك فيها، فقد يكون ذلك علامة على تعرض نظامك للاختراق. حتى إذا كنت لا تستخدم VoiceOver، فقد يظل المتسللون قادرين على استغلال الثغرات الأمنية لاختطاف نظامك. يساعد إلغاء أذونات الخدمة على حمايتك.

يفتح الإعدادات -> الخصوصية والأمان. ثم قم بمراجعة الأذونات لكل تطبيق أو حسب نوع الوصول. على سبيل المثال، انقر فوق ميكروفون لعرض التطبيقات التي يمكنها الوصول إلى الميكروفون الخاص بك.

على الرغم من تصحيح الخلل الأمني في نظام التشغيل macOS Tahoe، فإن هذا لا يعني أن الثغرات الأمنية لا تزال موجودة في الإصدارات الأقدم. بالطبع، التزم دائمًا بالبدائل الموثوقة والمحدثة لخدمات Apple المدمجة. على سبيل المثال، يعد Speechify بديلاً رائعًا لـ VoiceOver.

هناك العديد من البدائل لأدوات Apple. نعم، يعد استخدام الخيارات المضمنة أسهل، ولكن إذا كنت تستخدم نظامًا قديمًا قد لا يتم تصحيحه، فهو خيار أكثر أمانًا.

أوصي بالحفاظ على تحديث أي أدوات تابعة لجهات خارجية. على عكس أدوات وخدمات Apple المضمنة، لا يتم تحديث العديد من أدوات الجهات الخارجية تلقائيًا. اعتد على التحقق من التحديثات مرة واحدة على الأقل أسبوعيًا أو شهريًا للأدوات والتطبيقات المستخدمة بشكل متكرر.

قم بتثبيت برنامج مكافحة فيروسات الطرف الثالث

تقوم شركة Apple بعمل رائع في تأمين نظام التشغيل macOS للحفاظ على أمانك. هذا لا يعني أنها مثالية. على الرغم من أنه يجب عليك دائمًا الاستفادة من الإعدادات المضمنة لتأمين جهاز Mac الخاص بك بشكل كامل، فمن الجيد أيضًا تثبيت برنامج مكافحة فيروسات تابع لجهة خارجية.

في حين أن المتسللين قد يتحايلون على TCC الخاص بشركة Apple، فإن برامج مكافحة الفيروسات ذات السمعة الطيبة غالبًا ما تكتشف نصوصًا وأحداثًا غير عادية. وبعد ذلك، يساعدك على إزالة المشكلة. بالطبع، في بعض الحالات، قد تضطر إلى إعادة ضبط المصنع والبدء من جديد لضمان عدم تعرض نظامك للخطر.

حاول استخدام أحد برامج مكافحة الفيروسات التي تقدم أكثر من مجرد الفحص الأساسي. أنت تريد الحماية في الوقت الفعلي، والحماية من التصيد الاحتيالي، وتكامل جدار الحماية، والمزيد. يعد Malwarebytes و Intego Mac Internet Security X9 من الخيارات الجيدة التي يجب وضعها في الاعتبار.

تجنب تنزيل الملفات غير الموثوق بها

قد يؤدي شيء بسيط مثل تنزيل ملف PDF مجاني إلى الإضرار بنظامك. لا يستطيع المتسللون استغلال الثغرة الأمنية الجديدة في نظام التشغيل MacOS فحسب، بل يمكنهم الوصول إليها من خلال نقاط الضعف الأخرى، خاصة في الأنظمة القديمة.

وهذا سبب آخر لمضاعفة حمايتك باستخدام أدوات Apple المدمجة وبرامج مكافحة الفيروسات التابعة لجهة خارجية لالتقاط أي شيء ضار تقريبًا. تتطلب حماية نفسك من CVE-2025-43530 اتباع نهج متعدد الطبقات يساعدك أيضًا على البقاء آمنًا من التهديدات المستقبلية.